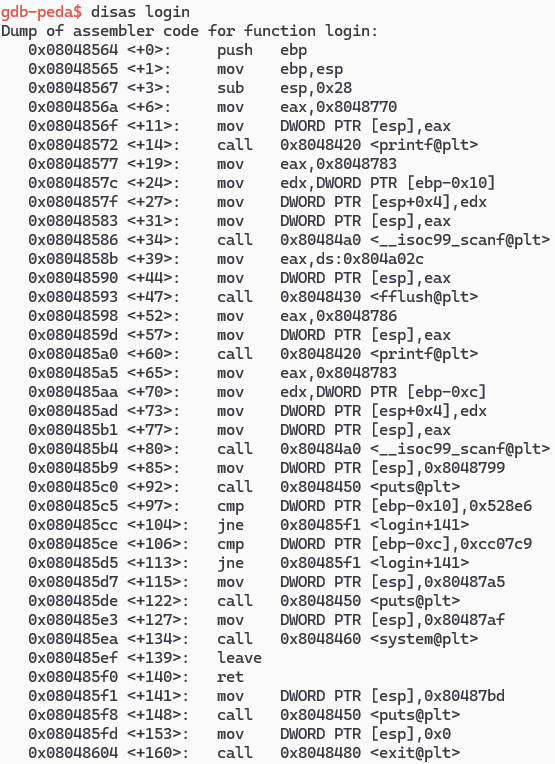

이번 문제는 passcode 문제이다... pwnable을 다시 시작하면서 다 까먹어버려서 간단하게 ret를 system 함수 주소로 덮는 문제겠거니 하고 봤는데 아니었다... scanf에서 passcode1을 &passcode1으로 받지 않는 다는 점과 name을 100바이트 받으니까 다른 배열을 덮을 수 있겠지라는 막연한 생각으로 시작했다. 코드는 다음과 같다.#include #include void login(){ int passcode1; int passcode2; printf("enter passcode1 : "); scanf("%d", passcode1); fflush(stdin); // ha! mommy told me..